---

tags: Crypto

robots: noindex, nofollow

---

# Les gestionnaires de mots de passe

Êtes-vous dans un de ces cas ?

- Votre mot de passe comporte le nom d'un de vos proches, animal de compagnie, date de naissance ou autre élément mémorisable,

- Ou bien il est facile à entrer au clavier (AZERTY, 123456...),

- Vous réutilisez le même mot de passe partout,

- Ou bien vous le modifiez légèrement en changeant seulement quelques lettres,

- Vous notez votre mot de passe sur un post-it,

- Ou dans un fichier texte.

Si c'est le cas, alors **vous avez besoin** d'un gestionnaire de mot de passe !

## Pourquoi le gestionnaire de mot de passe est-il crucial ?

Les mots de passe font régulièrement l'objet de **fuites de données**.

C'est à dire qu'un ==pirate informatique== réussit à s'introduire dans la base de données d'une entreprise et, soudain, votre nom d'utilisateur et votre mot de passe ou une version brouillée de votre mot de passe, appelée **hash**, sont disponibles sur le dark web.

Si vous avez de la chance, vous entendrez parler de la fuite et pourrez changer votre mot de passe sur le site qui a été piraté.

Mais le plus souvent, ==vous ne saurez même pas que votre mot de passe a été compromis==.

Si vous vous demandez si l'un de vos mots de passe a déjà fait l'objet d'une fuite de données, eh bien, **c'est probablement déjà le cas.**

Il existe d'ailleurs des sites où vous pouvez le vérifier, comme celui-ci : https://haveibeenpwned.com/

Entrez-y votre adresse email, et constatez le carnage !

Nos mots de passe sont **précieux** et nous devrions donc prendre des dispositions particulières pour les protéger.

Mais en réalité, la plupart des gens adoptent de très mauvaises habitudes en matière de mots de passe pour leurs **centaines de comptes**.

Il est très difficile de garder une trace de chacun d'entre eux. Il est donc probable que vous utilisiez des mots de passe très simples ou que vous réutilisiez le même mot de passe plusieurs fois.

Si vous utilisez toujours le même mot de passe, cela signifie que si je le trouve ou le devine, **je peux accéder à tous vos comptes**.

Donc, la règle numéro un est de ne ==jamais réutiliser ses mots de passe==.

:::success

Règle n°1 :

**Un compte, un mot de passe.**

:::

*Mais comment se souvenir de centaines de mots de passe différents ?*

Les écrire ?

Il n'est pas intrinsèquement dangereux d'écrire ses mots de passe. Mais ce qui pose problème, c'est d'écrire ses mots de passe et de les conserver dans un endroit auquel ==d'autres personnes ont accès==.

Si vous notez votre mot de passe sur un post-it et que vous le collez devant votre écran dans votre bureau, ce n'est pas sécurisé.

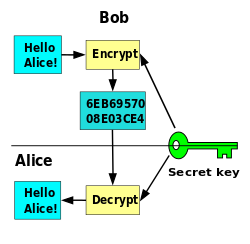

Un gestionnaire de mots de passe est un outil qui crée et stocke des mots de passe pour vous dans une ==base de données chiffrée==.

Vous disposez d'**un mot de passe très sûr** pour cette base de données. Tout est chiffré à l'aide de ce mot de passe unique que vous avez défini.

Il est donc difficile pour quelqu'un d'accéder à vos mots de passe, même s'il se trouve physiquement en possession de votre appareil.

Bien que vous mettiez techniquement tous vos œufs dans le même panier, il s'agit d'un panier plutôt sûr, et c'est **bien plus sûr** que d'utiliser de mauvais mots de passe partout.

## C'est quoi un bon gestionnaire de mot de passe ?

:::info

:information_source: Un **tableau comparatif** des gestionnaires de mots de passe se trouve tout en bas de cette page.

:::

Quels sont les caractéristiques que l'on recherche ? Y a-t-il des critères éliminatoire ?

### 1. Le générateur de mot de passe

L'une des caractéristiques importantes d'un gestionnaire de mots de passe est sa capacité à ==générer de nouveaux mots de passe de manière aléatoire==.

Les humains ont tendance à choisir des mots de passe faciles à mémoriser, soit en les rendant courts et simples, soit en choisissant des mots, des dates ou des chiffres significatifs.

Ces deux tendances rendent les mots de passe **plus faciles à deviner ou à forcer**.

Même s'il vous semble aléatoire, il ne l'est généralement pas si vous le générez vous-même.

:::info

Scott Aronson, célèbre informaticien théoricien, a un jour réalisé une expérience au cours de laquelle on demandait à des personnes de choisir au hasard de taper soit **F**, soit **D** au clavier.

Ensuite, il a écrit un programme capable de prédire avec une précision de **70 %** sur quelle touche elles allaient appuyer ensuite.

Cela démontre que nous ne savont pas vraiment comment taper au hasard.

:::

C'est pourquoi il très important d'utiliser le générateur de mots de passe aléatoires de votre gestionnaire de mots de passe.

Vous pouvez généralement choisir vos propres paramètres.

Le paramètre le plus important est évidemment la ==longueur==. Plus le mot de passe est long, plus il est sûr.

Et bien sûr, vous pouvez créer de nouveaux mots de passe aussi longs que vous le souhaitez, car vous ne devez pas vous en souvenir.

### 2. Le chiffrement de la base de donnée

Les bons gestionnaires de mots de passe **chiffrent les données** sur votre appareil.

Cela signifie que si quelqu'un avais accès à votre ordinateur (ou téléphone), il ne pourrait jamais avoir accès à vos mots de passe.

Si un gestionnaire de mots de passe ne propose pas le chiffrement, ==ne l'utilisez pas==.

### 3. La clé de sécurité materielle

Pour encore plus de sécurité, un gestionnaire de mots de passe devrait permettre ==l'authentification à deux facteurs==.

Il s'agit d'un dispositif de sécurité physique que vous pouvez brancher sur votre ordinateur.

En configurant votre gestionnaire avec une **clé de sécurité USB** (par exemple Yubikey), personne ne peut accéder à vos mots de passe sans avoir un accès physique à cette clé.

C'est l'un des moyens les plus efficaces de protéger votre base de données.

### 4. Un logiciel séparé du navigateur web

Les navigateurs (Chrome, Firefox, Safari...) incluent en général un gestionnaire de mot de passe.

Mais cela vous fait courir le risque qu'une **page web malicieuse** et conçue de façon ingénieuse, puisse accéder aux mots de passe enregistrés dans le navigateur dans lequel celle-ci s'affiche.

Au contraire, il est **extrêmement dificile** pour une page web d'accéder à quelque chose qui se trouve **en dehors** du navigateur dans lequel elle s'affiche.

C'est pourquoi, il est préférable de ==désactiver le gestionnaire de mot de passe du navigateur==, et d'utiliser un logiciel différent pour les mots de passe.

### 5. Open-source

==Open-source== signifie que le **code informatique** qui a permit de créer l'application a été **rendu public**.

Cela implique qu'il n'y a aucun secret, n'importe qui peut lire ce code, comprendre le fonctionnement du logiciel, s'assurer que celui-ci **fait bien ce qu'il prétend faire**, et pas plus.

C'est une garantie en terme de sécurité, car si le code source n'était pas publié, rien ne dit qu'il n'y aurait pas une ==fonction cachée== dans le logiciel, que celui-ci ne serait pas en fait un logiciel-espion déguisé en autre chose par exemple.

Bien sûr, tout le monde n'a pas les compétances necessaire pour lire et comprendre le code informatique. C'est pourquoi il existe des ==services d'autit et de contrôle==.

Un bon gestionnaire de mot de passe a été **audité** par un **service tiers**, afin de pouvoir vérifier le bon fonctionnement de l'application.

### 6. Cloud or no cloud ?

Vous pouvez choisir d'utiliser un ==service en ligne==, qui sauvegarde votre base de données de mots de passe dans leurs serveurs, ou d'==enregistrer votre base de donnée localement==.

Chacune de ces options présente des avantages et des inconvénients, et certains gestionnaires de mots de passe peuvent être utilisés de plusieurs manières.

Passons en revue les différents avantages de chaque option, en commençant par le type de gestionnaire de mots de passe le plus répandu, à savoir un **service en ligne**.

Il s'agit de services tels que **Dashlane, One Password, LastPass et Bitwarden**, pour n'en citer que quelques-uns.

Ces services disposent généralement d'un compte en ligne ou parfois d'une application de bureau synchronisée avec le cloud.

Lorsque vous vous connectez, vous pouvez accéder à vos mots de passe où que vous soyez.

C'est très utile si vous avez plusieurs appareils.

Donc, l'un des grands avantages d'un gestionnaire de mots de passe en ligne est qu'il est ==pratique==.

Il convient de rappeler que, de l'autre côté du spectre de la praticité, il y a la **protection de la vie privée et la sécurité**.

Il y a donc des compromis à faire pour choisir entre la commodité d'un service en ligne tiers, et la sécurité.

:::info

Ceci dit, un services de gestion de mots de passe en ligne reste un **excellent choix**, surtout si l'alternative serait de **ne pas avoir de gestionnaire de mots de passe du tout !**

:::

Mais quel que soit votre modèle de risque, il est toujours utile de comprendre les compromis.

Le premier inconvénient dont il faut être conscient lorsque l'on utilise un service de gestion de mots de passe en ligne est que le fait de s'en remettre à un service cloud ==vous prive de tout contrôle==.

:::danger

**Mais attention :**

Avec un service en ligne, **tout est stocké sur leur serveur** et vous n'y accédez que par l'intermédiaire de leur interface web ou de leur application.

Si l'entreprise fait faillite, bonne chance !

:::

Heureusement, il existe des services qui stockent également une **copie locale** de la base de donnée sur votre ordinateur, afin que vous puissiez y accéder même lorsque vous n'êtes pas en ligne.

Une fois que votre ordinateur est à nouveau connecté, il synchronise toutes les modifications avec la version dans le cloud.

Au contraire, si vous ne disposez pas d'une copie de cette sauvegarde lorsque vous en avez besoin, **l'accès à vos mots de passe lors d'une panne**, par exemple, peut poser problème.

Ensuite, pour les services de mots de passe en ligne, il y a un risque supplémentaire à compter sur quelqu'un d'autre pour stocker vos mots de passe au cas où il y aurait un hack.

Téoriquement, ce risque est négligeable, car en général, les mots de passe sont chiffrés sur l'appareil de l'utilisateur **avant d'être envoyés** dans le cloud. Mais attention, il y a des exeption !

La plateforme ne peut donc pas accéder à ces mots de passe, mais vous devez pouvoir vous fier au fait qu'une plateforme chiffre correctement la base de donnée.

C'est pourquoi il est si important de s'assurer d'utiliser un gestionnaire réputé, qui a fait l'objet d'audits par des tiers, et qui est open source.

Un autre problème vient de la **communication entre le serveur et votre navigateur web**. Comment pouvez-vous être certain que cette communication n'ait pas été interceptée ?

L'aspect Cloud ajoute une **couche de complexité** au système. Cela implique de nouvelles surface d'ataques potentielles, et donc des risques supplémentaires.

Un autre problème vient des **mises à jours des extensions** de navigateurs. Elles se font généralement de façon automatique. Mais il se peut qu'un ==module malveillant== ait été inséré dans une mise à jour sans que vous le sachiez.

Ce scénario n'est qu'hypothétique, mais il est important de savoir qu'il peut se produire.

Et pour certains, utiliser un service de mots de passe en ligne peut s'avérer un risque trop important.

---

Nous allons donc nous pencher sur l'autre type de gestionnaire de mots de passe que vous pourriez choisir, celui qui vous permet de gérer votre propre base de données en local.

Dans ce cas, vous êtes responsable du maintien de vos propres sauvegardes sécurisées.

Mais il est tout à fait possible de **gérer** votre base de données en local et de la **sauvegarder** en ligne.

Une façon simple de le faire est d'utiliser un gestionnaire hors ligne comme **KeyPass XC** et de sauvegarder une copie de la base de donnée chiffrée sur une plateforme de stockage cloud de votre choix.

Ainsi, vous restez ==propriétaire de vos données==.

Même si ce fichier se trouve dans le cloud, vous en avez toujours une copie et vous pouvez en faire ce que vous voulez.

Gardez à l'esprit que le fournisseur de services de cloud verra certaines métadonnées concernant l'accès à la base de donnée, l'endroit d'où vous y accédez, etc., ce qui signifie qu'il pourrait y avoir un ==compromis avec la vie privée==. Ceci dit, vous ne devriez vous en préoccuper que si vous avez un modèle de risque beaucoup plus élevé.

Un problème avec les gestionnaires de mots de passe hors ligne comme KeyPass XC est qu'ils ne sont pas vraiment conçus pour être ouverts à plusieurs endroits à la fois. Cela peut donc entraîner des ==conflits de synchronisation==.

Une solution astucieuse consiste à héberger votre **propre serveur** de gestionnaire de mots de passe.

**Bitwarden**, par exemple, vous permet d'héberger vous-même votre propre serveur Bitwarden.

Vous pouvez ainsi utiliser votre **propre infrastructure** tout en conservant votre base de données de mots de passe **synchronisé entre les différents appareils**.

Une fois votre serveur mis en place, vous configurerez votre extension de navigateur ou votre application Bitwarden pour qu'elle ==pointe vers ce serveur auto-hébergé==.

Ce processus a été conçu pour assurer la synchronisation entre plusieurs appareils et peut s'avérer très utile car il vous permet de **garder le contrôle** de votre coffre-fort de mots de passe.

Mais, en dehors de ce cas de figure, la meilleure solution hors ligne est probablement KeyPass XC, dont nous avons parlé plus haut.

### 7. Détection et alerte en cas de fuite de donnée

Certains gestionnaires de mot de passe sont capables de vous **alerter** dans le cas où l'un de vos comptes a fait l'objet d'une ==fuite de donnée==.

Ainsi vous êtes en capacité de réagir, de reprendre le contrôle de ce compte, de changer au plus vite le mot de passe, et de prendre toutes autres dispositions nécessaires.

## Tableaux comparatifs

#### Critères

- rouge = éliminatoire, mais pour ce qui est du cloud, voir la discussion plus haut.

- Backdoor = "solution de récupération facile et pratique", c'est à dire que le logiciel espionne tous vos mots de passe et les envoie quelque part sur Internet, en dehors de votre contrôle et le plus souvent à votre insu.

#### Plateformes et extension disponibles