# IDS

:::success

[TOC]

:::

# 定義

* 入侵檢測系統(Intrusion-detection system,縮寫為 IDS)

* IDS是一種網路安全裝置或應用軟體,可以監控網路傳輸或者系統,檢查是否有可疑活動或者違反企業的政策。偵測到時發出警報或者採取主動反應措施。

* 是一種積極主動的安全防護技術。

* 和防火牆相比,IDS不同於使用一系列靜態規則來放行網路連接的傳統防火牆。本質上,為避免網路上的入侵,防火牆會限制網路間的存取,不關注網路內部的攻擊。IDS也能監視來自系統之內的攻擊。

# 構造

互聯網工程工作小組(IETF)將IDS分為四部分:

* 事件產生器,從計算環境中獲得事件,並向系統的其他部分提供此事件;

* 事件剖析器,分析資料;

* 回應單元,發出警報或採取主動反應措施;

* 事件資料庫,存放各種資料。

有一種常見的分類,即:

* 驅動引擎,擷取和分析網路傳輸;

* 控制台,管理引擎和發出報告或採取主動反應措施;

# 工作原理

除了簡單的記錄和發出警報之外,IDS還可以進行主動反應:打斷對談,和實現過濾管理規則。

* 入侵檢測

發現違反安全策略的網路傳輸是IDS的核心功能。根據思科公司對入侵檢測技術的研究,可以將入侵檢測分為幾類:簡單模式匹配、狀態模式匹配、基於協定解碼的簽章、啟發式簽章和異常檢測。

* 攻擊回應

打斷對談:

IDS引擎會先辨識並記錄潛在的攻擊,然後假扮對談連接的另一端,偽造一份報文給對談的兩端,造成對談連接中斷。

過濾管理規則:

一些IDS能夠修改遠端路由器或防火牆的過濾規則,以阻止持續的攻擊。根據安全策略的不同,這種措施可能包括阻止攻擊主機與目標主機的其他傳輸、阻止攻擊主機的所有傳輸;在某些特殊的情況下,也可以阻止目標主機的與特定網域內主機的通信。

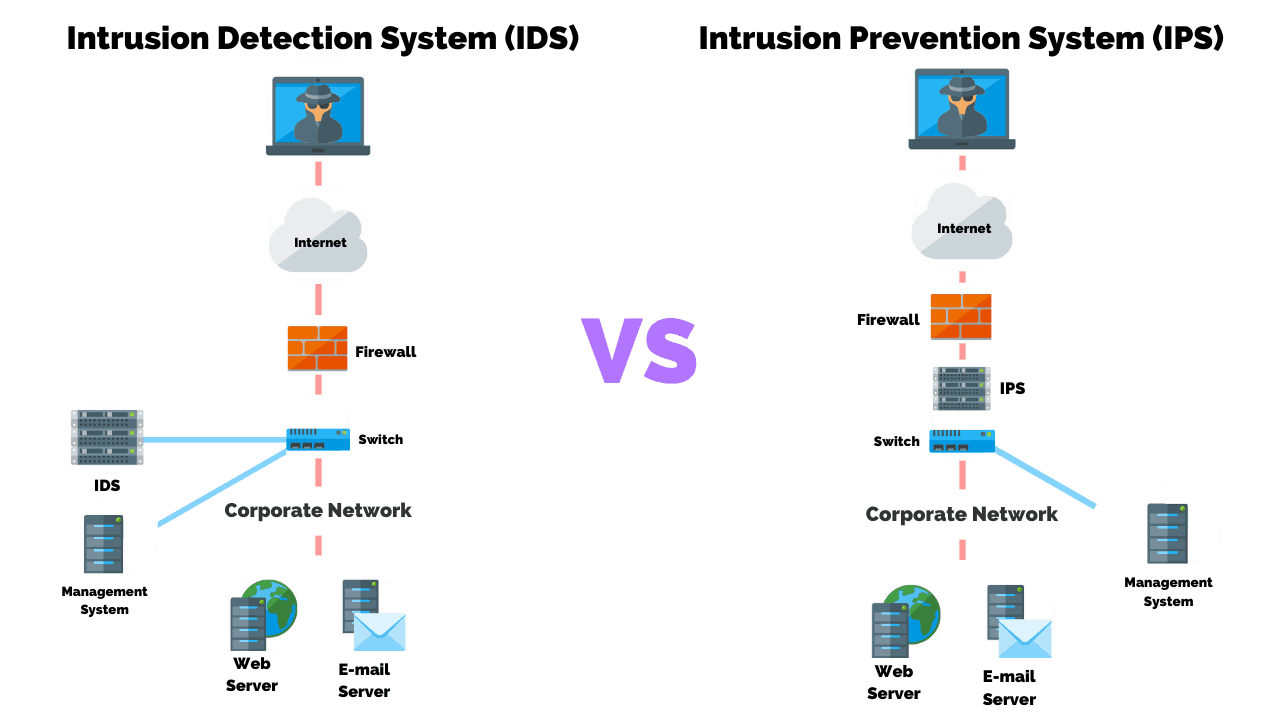

# IPS與IDS差異

* 在多層次安全防禦機制中第二道的防禦機制IDS(入侵偵測系統)與IPS(入侵預防系統),二者均能有效地降低入侵成功的可能性。IDS入侵偵測與IPS入侵預防非但在名稱上的不同外,在資訊安全產品上的類型區隔亦南轅北轍。

IDS入侵偵測位置市架設在Firewall與Router之間,或DMZ區段及內部網路通往外部網路的咽喉點。透過IDS攻擊模式資料庫的入侵偵測比對系統讓管理員可以了解到,是否有非法者正在進行入侵動作,其主要是防禦駭客從Internet進行入侵動作。

* IPS則是保護主機來防禦自外部與內部的破壞者,確實達到滴水不漏的防禦功能。

# 參考

- [Wiki/IDS](https://zh.wikipedia.org/wiki/%E5%85%A5%E4%BE%B5%E6%A3%80%E6%B5%8B%E7%B3%BB%E7%BB%9F)

- [入侵偵測與入侵預防的差異性 - 資安人](https://www.informationsecurity.com.tw/article/article_detail.aspx?aid=83)

- [How to install Snort IDS on a Linux system?](https://www.thesecuritybuddy.com/network-security/how-to-install-snort-ids-on-a-linux-system/)

- [What Is The Difference Between IDS And IPS?](https://purplesec.us/intrusion-detection-vs-intrusion-prevention-systems/)